Surveiller le niveau de sécurité de son S.I.comme on surveille celui de sa maison ?

Surveillance Cybersécurité : connaître sa surface d'exposition,gérer son niveau de sécurité

Le contrat Surveillance Cybersécurité répond à une double problématique :

- avoir une visibilité claire de sa surface d’exposition

- avoir une visibilité claire du niveau de sécurité de cette surface.

Un rapport mensuel vous apporte les préconisations précises pour remédier à chaque menaces, ainsi que le suivi de leur mise en place.

recherche de la surface d'exposition

La surface d’exposition est constituée par l’ensemble des ressources de votre S.I. exposé. Ces ressources sont par exemple les domaines, les adresses IP, les sites web, etc.

Pour le périmètre externe, la recherche s’effectue donc sur le réseau internet, et pour le périmètre interne, sur le réseau de l’entreprise.

La recherche continue de la surface d’exposition permet le suivi efficace

de l’évolution de votre S.I. :

nouveau site, nouvelle solution, nouveaux arrivants, etc.

déroulement

Une fois les outils de Surveillance Cybersécurité installés, ils fournissent une liste vos ressources exposées.

Cette observation est mise en place sur deux axes :

- la surveillance et le test des services exposés sur internet

Pour cette phase, Surveillance Cybersécurité énumère les services réseaux visibles et surveille le référencement des services exposés sur internet dans des moteurs de recherches spécialisés.

- la surveillance des DNS

Pour cette phase, les outils de Sur.Cy procèdent à l’extraction de l’ensemble des informations liées à votre nom de domaine, depuis des sources de données publiques ou bien encore en utilisant une méthode d’énumération automatisée.

Lorsque ce périmètre établit, vous avez la possibilité d’ajuster le celui-ci en validant ou en rejetant les éléments de la liste.

résultats

L’avantage de ce processus est de vous garantir une mise à jour régulière de votre surface d’exposition. À chaque mise à jour, un nouveau référentiel est créé.

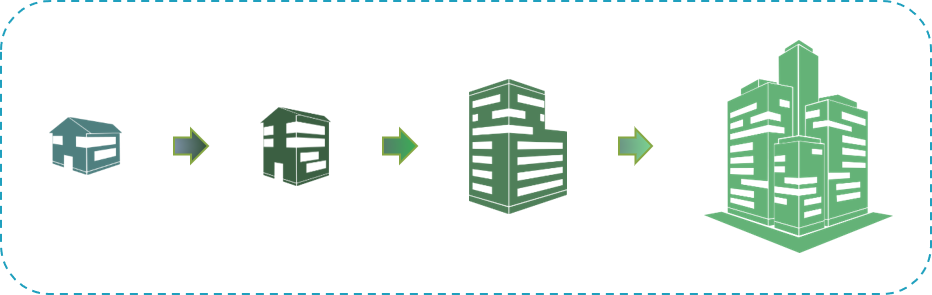

Le deuxième avantage de cette méthode : la possibilité de faire évoluer le périmètre à votre rythme.

- Vous mettez en place les correctifs préconisés par Certilience,

- Vous voyez directement leur impact sur votre niveau de sécurité,

- Vous faites évoluer le périmètre (validation mensuelle).

Procéder par étapes vous permet ainsi de stabiliser le niveau de sécurité d’un périmètre avant d’en ajouter un autre.

recherche des menaces

Réalisé depuis internet, le contrôle externe permet de rechercher les différentes menaces potentielles de vos ressources exposées

La note globale

du niveau de sécurité est toujours basée sur les mêmes indicateurs :

- Recherche des vulnérabilités (audit toujours réalisé en black box)

- Recherche des faiblesses de configuration

- Recherche d’informations à caractère personnel qui ont fuité (données sensibles, login + mot de passe, etc.).

déroulement

Une fois le périmètre définit, les outils de Surveillance Cybersécurité analysent les points suivants :

- test sur les applications web

Cette phase identifie et valorise les vulnérabilités, faiblesses et failles sur les sites web (vérification du modèle de permission, défaut de configuration, exploitation de faiblesses connues, etc.).

- surveillance de la réputation des adresses IP, des sites web, du serveur de messagerie

Les outils de Surveillance Cybersécurité extraient les informations de réputations informatiques référencées dans des moteurs de recherches spécialisés

- surveillance du Darknet / surveillance des données à caractère personnel

C’est la recherche des informations à caractère personnel liées à votre entité, qui sont contenues dans des bases de données.

résultats

Chaque mois, vous recevez un rapport mensuel et ses préconisation associées.

En vous connectant au portail my.Certilience, vous aurez accès à 3 documents :

- le Rapport commenté

Les experts Certilience vous apportent un regard externe sur les indicateurs mensuels et leur signification, et analysent les vulnérabilités et les menaces découvertes sur cette période. Un fichier vidéo de 3 à 5 minutes vous permet d’acquérir une vision globale rapidement.

- le Référentiel d'exposition

Ce document au format Excel présente votre exposition sur internet et récapitule le périmètre surveillé.

Les informations sont organisées en trois sections :

- la « surface d’exposition validée » liste le référentiel validé sur la période terminée

- la « surface d’exposition proposée » vous permet d’ajouter ou bien de rejeter de nouveaux éléments pour la période suivante

- la « surface d’exposition refusée » reprend les éléments que vous avez déjà mis de côté et vous permet de les réintégrer.

- et le Plan d'actions

Ce document contient la liste des menaces détectées et les préconisations correspondantes.

Un niveau de criticité (mineur – important – majeur – critique) vous indique le degré de dangerosité de chaque menaces. Associé au niveau d’importance de chaque recommandation (faible – moyenne – haute), ils vous permettent ainsi de poser des priorités sur les actions à mener.

Enfin, l’état d’avancement de chaque action préconisée vous apporte une vision globale précise de l’évolution de votre niveau de sécurité.